民視新聞/蘇恩民報導

以色列知名監控技術公司 Paragon Solutions一名法律顧問,日前突然在社群平台貼出自家軍事級間諜軟體Graphite的控制後台截圖,雖然畫面短短幾分鐘就被刪除,但這起被專家視為「史詩級失誤」,卻意外掀開監控產業的黑盒子,也讓外界第一次窺視向來高度保密、從未曝光的軍事級間諜軟體真實運作樣貌。

這不是單純的操作失誤,而是一場罕見的「產業透明瞬間」,揭露了現代數位監控如何在全球運作,也再次提醒我們,智慧型手機,早已不只是個人通訊工具,而是全球監控戰場。

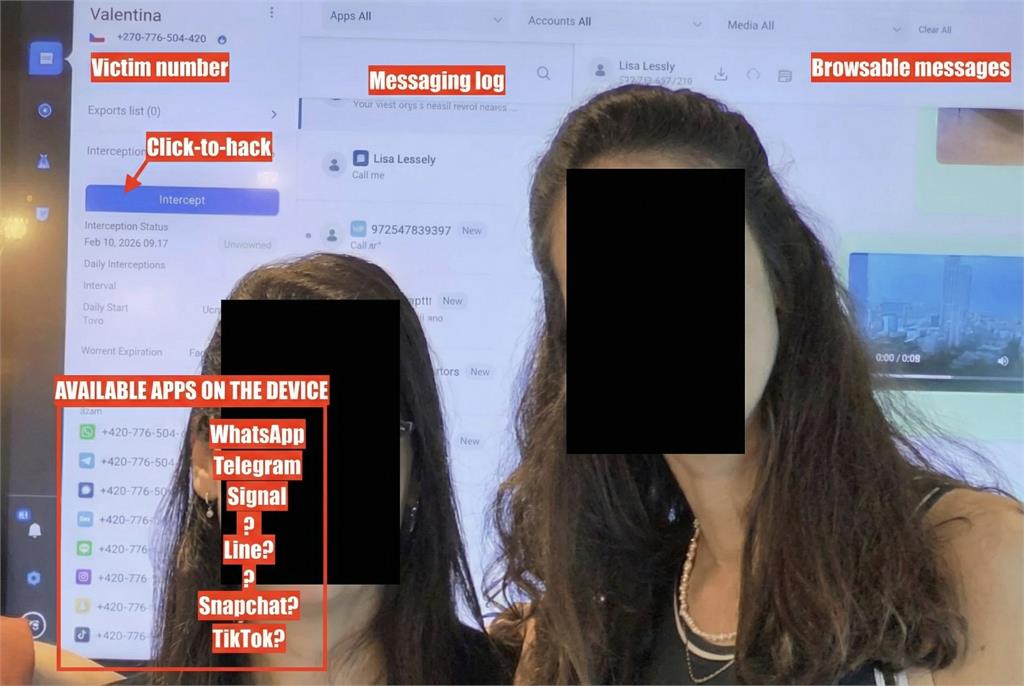

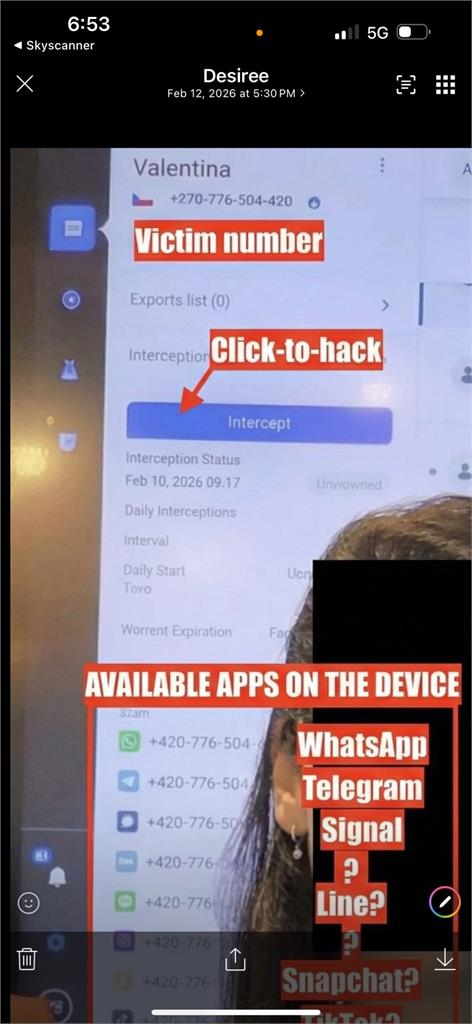

一張照片 看見現代監控的真實控制台

事件起因,是Paragon公司一名法律顧問本月12日突然在 LinkedIn 發布一張工作截圖,畫面中出現疑似該公司軍事級間諜軟體Graphite的控制面板,同時揭露4項重要資訊,包括:一組捷克電話號碼與目標標籤、攔截任務狀態顯示「Completed」、加密通訊應用的資料監控分類、以及可存取應用程式、帳號與媒體資料。

這張截圖雖然短短幾分鐘就被刪除,但Paragon已無力阻止影像外流,其中資訊也迅速引發資安圈關注,多倫多大學資安研究機構 Citizen Lab 的資深研究員 John Scott-Railton 就直接形容此事件為「史詩級 OPSEC 失誤」,因為間諜軟體產業本質上依賴極高的行動保密紀律,而這次卻是業者自己揭露。

更令人震驚的是,截圖畫面顯示該間諜軟體的監控能力,已深入多家常見通訊服務平台,例如 WhatsApp、Telegram、Signal、LINE 等,顯示監控早已跨越傳統資安邊界。

Graphite:專為「極少數人」打造的精準入侵武器

Paragon 的主力產品 Graphite,屬於近年資安研究者稱為「傭兵型間諜軟體(mercenary spyware)」的高階工具。不同於一般惡意程式,其特性包括:零點擊漏洞鏈(zero-click exploits)、無需使用者操作即可感染、直接取得作業系統層級權限。

一旦成功植入,攻擊者幾可遠端掌握被監控者訊息與動態,存取通訊與檔案、開啟麥克風與攝影機、讀取加密前或解密後的訊息、繞過所有應用程式安全機制。這也再次驗證一個資安圈警示存在已久的資安危機:加密可以保護傳輸,但無法保護已被入侵的裝置本身。

去年Citizen Lab曾發布調查報告,經技術鑑識,首次確認至少2名歐洲記者的iPhone手機遭植入Graphite間諜軟體,無聲無息地執行監控。事後Apple雖針對該漏洞CVE-2025-43200發布安全更新並加強防護,但資安界認為,即便作業系統業者積極修補漏洞,仍難以完全杜絕此類攻擊。

「我們比較道德」 監控業的品牌話術

而在更早之前,以色列網路情報公司 NSO 集團推出軍事級間諜軟體「飛馬」(Pegasus),爆出被遭濫用於滲透23名記者、政治人物及異議人士之手機事件後,Paragon 積極塑造自身為「較為克制、相對溫和」的替代方案,對外宣稱其技術僅限於應用層級操作,而非全面接管整體裝置。

不過,多位資安研究人員指出,一旦攻擊者取得系統層權限,所謂的「選擇性監控」在技術上幾乎難以成立——因為掌控裝置,本質上就等同於掌控所有資料與行為。因此,業者對外強調的差異,多半被視為一種行銷與風險控管策略,目的在於降低監管壓力與政治爭議,而非真正的技術限制。

9 億美元交易曝光 監控已成高利潤產業

2024 年美國私募基金 AE Industrial Partners 以約 9 億美元收購 Paragon,震撼全球資安市場。據外媒報導,前以色列總理 Ehud Barak 在交易中獲利約 1,000 至 1,500 萬美元,且公司創辦團隊竟包含以色列情報單位 Unit 8200 前指揮官。

這顯示監控產業的核心運作模式,已從國安單位研發技術,逐步技術移轉成為私有化,再進一步將監控技術商品化,最終推向市場,進行全球銷售牟利。

加密通訊的幻覺 正在崩解

此一監控技術逐漸商業化的結果,也讓過去多數人相信端對端加密提供絕對安全的認知崩解,事實上,去年Meta就曾通知約 90 名 WhatsApp 用戶,其設備疑似遭 Paragon 間諜軟體鎖定,受害者包括記者與公民社會人士,且這類攻擊多數不需點擊、不留痕跡,使一般使用者幾乎無法察覺。

事實上,根據公開採購記錄顯示,美國國土安全體系也曾接觸 Graphite 技術,包括 U.S. Department of Homeland Security 與 U.S. Immigration and Customs Enforcement,相關政策甚至延續至 川普執政時期,引發對移民監控與人權的激烈討論。

過去二十年,以色列 已成為全球監控科技重鎮,尤其軍事情報人才流向私人企業,更加速監控技術商品化及全球化。據研究,Pegasus 已授權約 45 個國家使用,顯示監控能力正在跨境擴散,形成全球市場。

資安專家揭露資安風險3大關鍵面向

竣盟科技總經理鄭加海指出,從技術層面來看,Paragon 在 LinkedIn 的曝光並未揭示全新的間諜能力,資安界早已對這類高階間諜軟體的威力心知肚明,真正令人擔心的是,這次事件凸顯了一個更深層的事實:監控產業已完全走向企業化、金融化與制度化。

當前的風險,並非單純靠技術就能解決,而是存在於三個關鍵面向:1.市場化監控:政府需求與資本投資推動監控技術快速擴散,讓這些工具從國家安全用途轉向全球商業化。2.法律灰色地帶:監管制度遠落後於技術發展,造成高階監控工具幾乎可在缺乏約束的情況下運作。3.使用者錯誤安全感:普遍認為加密應用就安全,卻忽略裝置本身一旦被入侵,所有通訊與資料都可能暴露。

手機不只是通訊工具 也是潛在監控入口

鄭加海強調,資安防護不只是防禦漏洞,更要正視制度與規範的落差,以及社會對隱私和監控風險的認知,而這次事件真正曝光的,也不只是公司,而是整個產業,同時讓全世界看見現代監控如何運作、如何盈利,以及如何滲透日常生活,我們的手機,也不再只是通訊工具,而是潛在的監控入口。

真正值得關注的問題,已不再是「監控是否存在」,而是誰在使用、如何被監管、以及社會是否仍有能力對抗失控的監控權力。在這個時代,資安不只是技術議題,而是民主、隱私與數位人權的核心戰場。